Vi ser nye sårbarheter med stort skadepotensial

Vi ser nye sårbarheter med stort skadepotensial

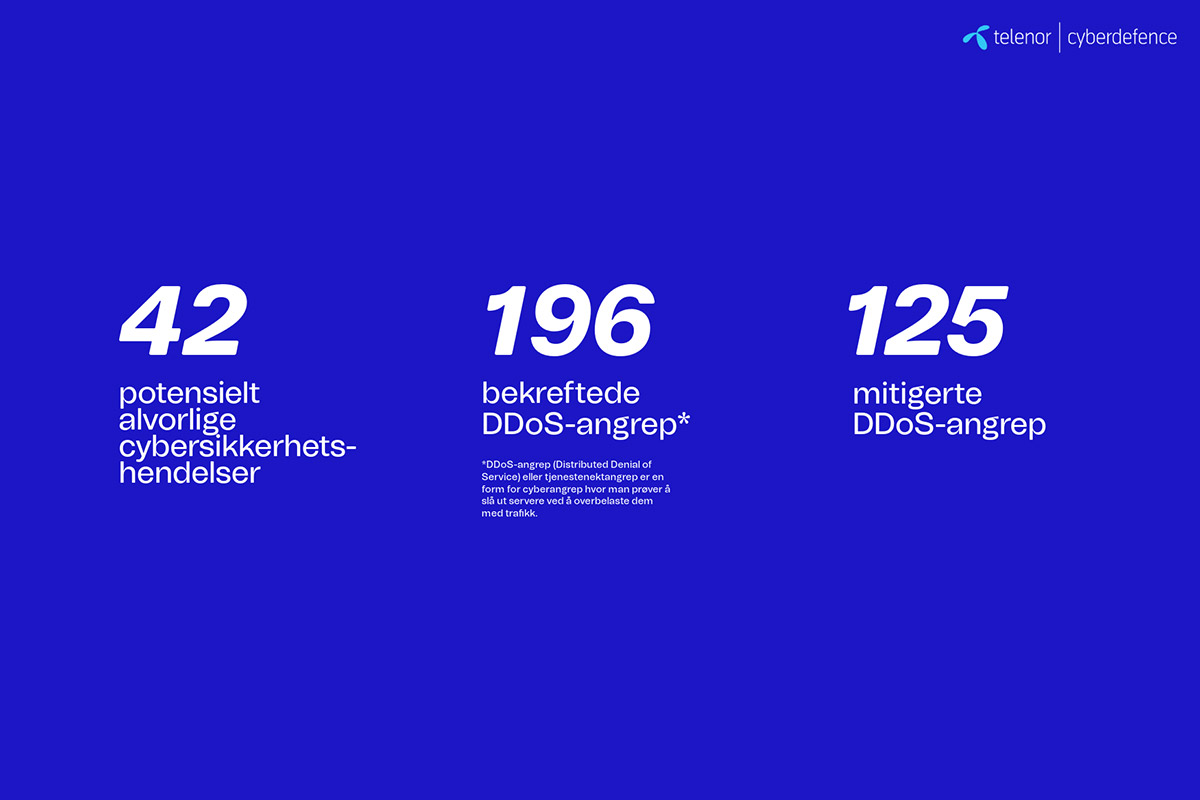

Telenor Cyberdefence håndterte 42 potensielt alvorlige cybersikkerhetshendelser i løpet av årets første kvartal – hendelser som hadde gjort stor skade om de ikke hadde blitt oppdaget og stanset. Phishing mot ansatte fortsetter å være en trend, samtidig som det er oppdaget nye sårbarheter med stort skadepotensial.

– Dette er heldigvis forsøk vi har stanset før de kan gjøre skade mot bedriftskundene våre. De som driver med denne type cyberkriminalitet har kompetanse og ressurser til å gjennomføre sofistikerte angrep i stor skala mot norske virksomheter, sier Henrik Buksholt, leder av sikkerhetssenteret til Telenor Cyberdefence, som overvåker og beskytter kunders nettverk og datautstyr døgnet rundt gjennom hele året.

Flere av de potensielt alvorlige hendelsene de har håndtert så langt i år har vært relatert til phishingforsøk mot ansatte.

– Phishing er og blir en av de vanligste formene for digital kriminalitet. Dette har vært en trend i lang tid og ser ut til å fortsette også fremover.

De kriminelle sender e-poster som kopierer visuell profil og ordlyd fra virksomheter og tjenester som for eksempel Altinn, Easypark, Microsoft, eller Posten. Målet er å få mottakere til å oppgi brukernavn, passord, BankID eller annen personlig informasjon som senere kan misbrukes.

Buksholt understreker at det største problemet er mangelfull sikring av identitet, som kan gi uvedkommende tilgang til systemer de ikke bør ha.

– Det som ofte stopper denne type angrep er riktig konfigurasjon av identitets- og tilgangsstyringssystemer, som Conditional Access (betinget tilgang) i Microsoft Entra ID, og ikke minst MFA og phishing resistent MFA.

I årets tre første måneder registrerte Telenor Cyberdefence også 196 bekreftede DDoS-angrep, eller tjenestenektangrep, som er en form for cyberangrep hvor man prøver å slå ut servere ved å overbelaste dem med trafikk. I 125 av disse var man nødt til å iverksette skadereduserende tiltak. Misbruk av DNS-tjenesten sto for 80 prosent av angrepene.

potensielt alvorlige cybersikkerhets-hendelser

bekreftede

DDoS-angrep*

*DDoS-angrep (Distributed Denial of Service) eller tjenestenektangrep er en form for cyberangrep hvor man prover à slá ut servere ved à overbelaste dem med trafikk.

mitigerte

DDoS-angrep

Nye sårbarheter med stort skadepotensial

– Dette kvartalet har vi sendt ut seks varsler relatert til nye trusler og sårbarheter som vil kunne ramme kunder i det norske bedriftsmarkedet, forteller Buksholt.

Dette er typisk sårbarheter i produkter og tjenester som vi vet blir brukt i stort omfang i Norden, og som har et stort skadepotensial. Det ble blant annet sendt ut varler om såkalte nulldagssårbarheter i Fortinet, og i VMware.

– I tillegg til å varsle, gjør vi også søk i våre egne data etter sårbarhetene, og ser etter aktiv utnyttelse av disse.

Fem kunder var eksponert for nulldagssårbarheten i VMware, i tillegg til Telenor Cyberdefence selv. Maskinene det gjaldt ble funnet raskt og oppdatert umiddelbart.

– De sofistikerte angrepene og de nye sårbarhetene vi ser, gjør det helt essensielt for norske virksomheter å ha en beredskapsplan klar til å settes i verk raskt, avslutter han.

De viktigste cybersikkerhetsnyhetene fra Q1 2025:

Mulig datainnbrudd hos Gravy Analytics kan lekke posisjonsdata om norske borgere

Gravy Analytics, et selskap som spesialiserer seg på posisjonsdata fra mobiltelefoner, har angivelig blitt utsatt for et stort datainnbrudd som kan ramme millioner av personer globalt. Hackerne påstår å ha stjålet store mengder sensitiv informasjon, inkludert nøyaktige GPS-koordinater, tidsstempler og bevegelseshistorikk, noe som kan føre til alvorlige personvernbrudd. Blant de berørte dataene finnes det detaljer om 146.000 norske mobilenheter som potensielt kan avsløre personlige bevegelsesmønstre. Hackerne har publisert et utdrag av dataen de påstår å ha stjålet, som har blitt vurdert som ekte av flere eksperter. Et generelt tiltak som anbefales er å være restriktiv i hvilke tillatelser man gir applikasjoner.

Ivanti advarer om ny Connect Secure-sårbarhet utnyttet i zero-day-angrep

Ivanti varsler at angripere har utnyttet en kritisk sårbarhet (CVE-2025-0282) i Connect Secure for å installere skadevare på sårbare enheter. Feilen er en buffer-overflow som gjør det mulig for uvedkommende å kjøre kode fra eksternt ståsted. En tilhørende svakhet (CVE-2025-0283) kan misbrukes til å eskalere privilegier lokalt, men er foreløpig ikke observert i aktive angrep.

Kritisk sårbarhet i Windows BitLocker utnyttet

En ny kritisk sårbarhet i BitLocker (CVE-2025-21210) tillater angripere med fysisk tilgang å manipulere krypterte data, og tvinge Windows til å skrive ukrypterte data (som passord og nøkkelmateriale) til disk. Angrepet utnytter en feil i hvordan crash-dump konfigurasjoner håndteres. Microsoft har utgitt en oppdatering for å hindre utnyttelse.

Kritisk sårbarhet i Palo Alto PAN-OS

Palo Alto PAN-OS har en kritisk sårbarhet (CVE-2025-0108) i administrasjonsgrensesnittet, som lar angripere omgå autentisering og kjøre visse PHP-script. Sårbarheten har en CVSS-score på 8.8 og utnyttes allerede aktivt, ifølge CISA. Angripere kan potensielt hente ut sensitiv informasjon som brannmurkonfigurasjon, VPN-brukere, sertifikater og nøkler. Internetteksponerte enheter bør tas av nett og oppdateres. Øvrige sårbare enheter bør oppdateres. Administrasjonsgrensesnitt bør ikke eksponeres på internett, men sikres med VPN, IP-hvitelister eller lignende.

Fortinet advarer om en sårbarhet i deres FortiOS og Fortproxy

Fortinet advarer om en ny autentiseringsomgåelses-sårbarhet (CVE-2025-24472) i FortiOS og FortiProxy, som angripere aktivt utnytter for å få super-administratorrettigheter på sårbare enheter. Sårbarheten gjør det mulig å opprette falske brukere, manipulere brannmurregler og få tilgang til interne nettverk via SSL VPN. Angrepene har pågått siden november 2024, ifølge Arctic Wolf Labs, som har observert scanning, rekognosering, konfigurasjonsendringer og lateral bevegelse i kompromitterte systemer.

Microsoft advarer om svakhet i ASP.NET

Microsoft advarer om at angripere utnytter eksponerte ASP.NET-nøkler til å distribuere skadelig programvare. Microsoft har oppdaget at angripere utnytter statiske ASP.NET-maskinnøkler funnet på nettet til å utføre kodeinjeksjonsangrep via ViewState. Disse nøklene, som ofte hentes fra offentlige kodeplattformer, brukes til å generere ondsinnede ViewStates med gyldig message authentication code (MAC). Når slike ViewStates sendes via POST-forespørsler, dekrypterer og validerer ASP.NET Runtime dem. Dette kan gi angriperne mulighet til å kjøre vilkårlig kode på målets IIS-webserver. I desember 2024 observerte Microsoft et tilfelle der en angriper brukte en offentlig kjent maskinnøkkel til å levere Godzilla-rammeverket, som har funksjoner for kommandoeksekvering og injeksjon av shellkode.

CISA informerer om at Windows- og Cisco-sårbarheter blir aktivt utnyttet

CISA har advart amerikanske føderale byråer om å sikre sine systemer mot angrep som utnytter sårbarheter i Cisco- og Windows-systemer. Den første sårbarheten (CVE-2023-20118) tillater angripere å utføre vilkårlige kommandoer på flere Cisco VPN-rutere. Selv om denne sårbarheten krever gyldige administrative legitimasjoner, kan angripere oppnå dette ved å kombinere den med CVE-2023-20025, som gir root-privilegier. Den andre sårbarheten (CVE-2018-8639) er en Win32k-privilegiumeskaleringsfeil som lokale angripere kan utnytte for å kjøre vilkårlig kode i kjernemodus, endre data eller opprette falske kontoer med fulle brukerrettigheter.

CISA advarer om aktivt utnyttede VMware-sårbarheter og oppfordrer til umiddelbar oppdatering

Den amerikanske Cybersecurity and Infrastructure Security Agency (CISA) har lagt til tre kritiske VMware-sårbarheter i sin katalog over kjente utnyttede sårbarheter (KEV) etter bekreftet aktiv utnyttelse. Disse sårbarhetene, identifisert som CVE-2025-22224, CVE-2025-22225 og CVE-2025-22226, kan tillate angripere med privilegert tilgang til virtuelle maskiner (VM) å eskalere privilegier, utføre kode på hypervisorer og hente ut sensitiv minnedata. Sårbarhetene påvirker VMware-produkter som ESXi, Workstation, Fusion, Cloud Foundation og Telco Cloud Platform.

Hacking-gruppen ‘Dark Storm’ tar på seg ansvaret for DDoS-angrep på X

Den 10. mars 2025 opplevde det sosiale medieplattformen X (tidligere Twitter) betydelige tjenesteavbrudd globalt, noe som påvirket både mobil- og desktopbrukere. Elon Musk, eier av X, uttalte at plattformen ble utsatt for et “massivt cyberangrep” utført med betydelige ressurser, muligens av en stor, koordinert gruppe eller en nasjon. Det pro-palestinske hacktivistkollektivet Dark Storm hevdet ansvar for angrepet, og delte skjermbilder og lenker som bevis på deres DDoS-angrep mot X. Som respons aktiverte X DDoS-beskyttelsestjenester fra Cloudflare for å håndtere angrepet.